Hỗ trợ tư vấn

Tư vấn - Giải đáp - Hỗ trợ đặt tài liệu

Mua gói Pro để tải file trên Download.vn (không bao gồm tài liệu cao cấp) và trải nghiệm website không quảng cáo

Tìm hiểu thêm »Vừa mới đây, các nhà nghiên cứu tại cơ sở của Kaspersky Lab vừa phát hiện ra một loại malware trên Android mới cực kỳ nguy hiểm, chúng không trực tiếp tấn công vào thiết bị của người dùng mà sử dụng một phương pháp khác tinh vi hơn. Đó là xâm nhập vào mạng không dây router WiFi và gây ảnh hưởng trực tiếp tới các dữ liệu truyền tải thông qua tín hiệu của thiết bị phát đó.

Loại mã độc mới này được gọi là "Switcher", sau đó tấn công được vào thiết bị của người dùng, nó sẽ thay đổi DNS và định hướng họ tới các trang web có chứa mã độc khác. Không lâu sau, một nhóm các nhà phát triển ở Proofpoint cũng phát hiện ra một phương thức tấn công tương tự trên máy tính (không hướng trực tiếp vào một thiết bị nhất định nào mà chúng nhắm tới các thiết bị phát WiFi).

Qua tìm hiểu và nghiên cứu, một kết luận được đưa ra là mã độc "Switcher" này hiện nay đang phát tán thông qua một ứng dụng Android có liên quan tới trang tìm kiếm Baidu và một ứng dụng của Trung Quốc khác hỗ trợ việc chia sẻ mạng WiFi.

Sau khi "con mồi" sập bẫy, malware từ các ứng dụng này sẽ sử dụng một phương pháp gọi là "brute force" để tấn công vào router mà họ đang kết nối tại thời điểm hiện tại. Cũng theo chia sẻ của một chuyên gia tại Kaspersky Lab - Nikita Buckha cho biết, dựa vào những dữ liệu mà họ thu thập được qua các vụ tấn công của "Switcher" thì hầu như chỉ có các giao diện web của router TP-LINK mới bị ảnh hưởng.

Giải thích cách thức hoạt động của mã độc mới này, các chuyên gia đã chỉ ra rằng, sau khi malware này xâm nhập thành công vào router và chiếm quyền quản trị mạng, nó sẽ tự động thay đổi DNS của thiết bị với một địa chỉ mới có chứa những mã độc khác. Do đó, mọi thao tác truy cập mạng của người dùng đều được hướng vào địa chỉ mà "kẻ chủ mưu" đã định trước. Cụ thể, "Switcher" sẽ tấn công vào toàn bộ mạng lưới, khiến toàn bộ người dùng chung một đường truyền (từ cá nhân cho tới doanh nghiệp) đều bị nhiễm, từ đó sẽ dễ dàng mắc vào các hành động "ảo" khác hơn. Đặc biệt, nếu quá trình này diễn ra thành công, sẽ rất khó để nó bị phát hiện hay có thể khắc phục được hậu quả. Bởi cho dù chúng ta có tắt thiết bị, khởi động lại hay thậm chí là reset lại router, vô hiệu hóa DNS thì địa chỉ DNS được mã độc thay đổi lúc trước cũng vẫn còn và có thể tiếp tục tác động lần nữa vào bất kỳ thời điểm nào.

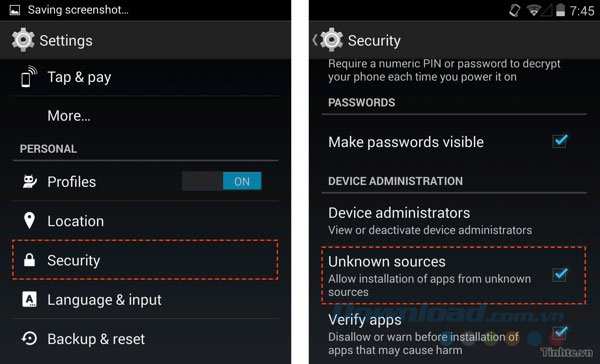

Tính tới nay, đã có tới hơn 1300 trường hợp bị nhiễm mã độc này và phần lớn đều là ở Trung Quốc. Một lời khuyên từ các chuyên gia bảo mật, đó là người dùng Android không nên đặt lòng tin vào các ứng dụng không rõ nguồn gốc mà chỉ nên sử dụng các sản phẩm tới từ Google Play. Nói vậy không có nghĩa là mọi ứng dụng từ bên thứ ba đều gây nguy hiểm, nhưng việc hạn chế nó cũng sẽ giúp bạn giảm thiểu nguy cơ lây nhiễm. Các bạn có thể truy cập mục Settings của thiết bị rồi bỏ chọn mục "Unknown Sources - Tin tưởng ứng dụng ngoài" để máy không nhận các ứng dụng nào khác ngoài Google Play.

Chúc các bạn và gia đình năm mới bình an!

Theo Nghị định 147/2024/ND-CP, bạn cần xác thực tài khoản trước khi sử dụng tính năng này. Chúng tôi sẽ gửi mã xác thực qua SMS hoặc Zalo tới số điện thoại mà bạn nhập dưới đây: